LastPass advierte a los clientes sobre una campaña de phishing que envía correos electrónicos con una solicitud de acceso a la bóveda de contraseñas como parte de un proceso de herencia heredado.

La actividad comenzó a mediados de octubre y los dominios y la infraestructura utilizados apuntan a un grupo de amenazas con motivación financiera llamado Criptocamaleón (UNC5356).

CryptoChamemelon emplea un kit de phishing especializado en el robo de criptomonedas, dirigido a múltiples billeteras, incluidas Binance, Coinbase, Kraken y Gemini, utilizando páginas de inicio de sesión falsas de Okta, Gmail, iCloud y Outlook.

Los usuarios de LastPass fueron atacados por el mismo grupo nuevamente en abril de 2024pero la campaña más nueva parece ser más extenso y también mejorado, y ahora también apunta a las claves de acceso.

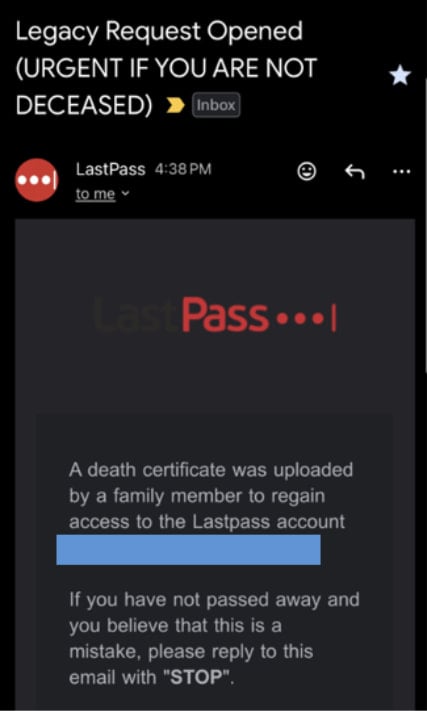

Los correos electrónicos de phishing enviados a los usuarios de LastPass afirman que un miembro de la familia solicitó acceso a su bóveda de LastPass cargando un certificado de defunción.

Fuente: Último pase

El proceso de herencia de LastPass es una función de acceso de emergencia que permite a las personas designadas por los titulares de cuentas solicitar acceso a su bóveda en caso de muerte o incapacidad.

Cuando se abre dicha solicitud, el titular de la cuenta recibe un correo electrónico y, una vez transcurrido el período de espera, se concede automáticamente acceso al contacto.

La solicitud heredada fabricada incluye un número de identificación de agente para mayor legitimidad, lo que solicita al destinatario que tome medidas y la cancele si no ha fallecido haciendo clic en un enlace.

Sin embargo, el enlace los redirige a una página fraudulenta en recuperación de último paso(.)com que cuenta con un formulario de inicio de sesión donde la víctima puede ingresar su contraseña maestra.

LastPass dice que en algunos casos el actor de amenazas llamó a las víctimas haciéndose pasar por personal de LastPass y les indicó que ingresaran sus credenciales en el sitio de phishing.

La compañía dice que un elemento clave en el ataque CryptoChameleon dirigido a sus usuarios es el uso de dominios de phishing centrados en claves de acceso, como mi clave de acceso(.)información y configuración de claves de acceso(.)comque indican intentos de robar las claves de acceso de los usuarios.

Las claves de acceso son un estándar de autenticación sin contraseña basado en los protocolos FIDO2/WebAuthn, que utiliza criptografía asimétrica en lugar de contraseñas memorizadas.

Los administradores de contraseñas modernos como LastPass, 1Password, Dashlane y Bitwarden ahora almacenan y sincronizan claves de acceso entre dispositivos, y los actores de amenazas han comenzado a atacarlos directamente.

En 2022, LastPass sufrió una importante filtración de datos en la que los atacantes robó copias de seguridad cifradas de la bóveda. El incidente estuvo relacionado con ataques dirigidos que siguió, resultando en pérdidas de aproximadamente 4,4 millones de dólares en criptomonedas.