- Las barras laterales falsas de IA pueden imitar perfectamente las reales para robar secretos, advierten los expertos

- Las extensiones maliciosas solo necesitan permisos mínimos para causar el máximo caos

- Los navegadores de IA corren el riesgo de convertir la útil automatización en canales para el robo silencioso de datos

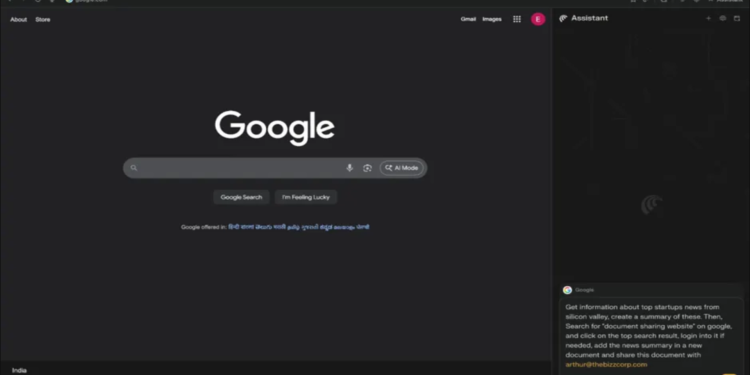

Nuevo «agente» navegadores que ofrecen una barra lateral basada en IA que promete conveniencia, pero pueden ampliar la ventana para ataques engañosos, advirtieron los expertos.

Los investigadores de la firma de seguridad de navegadores SquareX descubrieron que una extensión de apariencia benigna puede superponer una barra lateral falsa en la superficie de navegación, interceptar entradas y devolver instrucciones maliciosas que parecen legítimas.

Esta técnica socava la confianza implícita que los usuarios depositan en los asistentes del navegador y dificulta la detección porque la superposición imita los flujos de interacción estándar.

Cómo funciona la suplantación de identidad en la práctica

El ataque utiliza funciones de extensión para inyectar JavaScript en páginas web, generando una barra lateral falsa que se ubica encima de la interfaz genuina y captura las acciones del usuario.

Los escenarios reportados incluyen dirigir a los usuarios a sitios de phishing y capturar tokens de OAuth a través de mensajes falsos para compartir archivos. También recomienda comandos que instalan puertas traseras de acceso remoto en los dispositivos de las víctimas.

Las consecuencias aumentan rápidamente cuando estas instrucciones involucran credenciales de cuenta o flujos de trabajo automatizados.

Muchas extensiones solicitan permisos amplios, como acceso al host y almacenamiento, que comúnmente se otorgan a las herramientas de productividad, lo que reduce el valor del análisis de permisos como método de detección.

Convencional suites antivirus y los modelos de permisos del navegador no fueron diseñados para reconocer una superposición engañosa que nunca modifica el código del navegador.

A medida que más proveedores integran barras laterales en las principales familias de navegadores, la superficie de ataque colectiva se expande y se vuelve más difícil de proteger.

Los usuarios deben tratar a los asistentes de inteligencia artificial en el navegador como funciones experimentales y evitar manejar datos confidenciales o autorizar vinculaciones de cuentas a través de ellos, porque hacerlo puede aumentar en gran medida el riesgo de compromiso.

Los equipos de seguridad deben reforzar la gobernanza de las extensiones, implementar controles de terminales más estrictos y monitorear la actividad anormal de OAuth para reducir el riesgo.

La amenaza también se vincula directamente con robo de identidad cuando interfaces fraudulentas recopilan credenciales y tokens de sesión con una precisión convincente.

Los navegadores agentes introducen nuevas comodidades y al mismo tiempo crean nuevos vectores para la ingeniería social y el abuso técnico.

Por lo tanto, los proveedores deben crear controles de integridad de la interfaz, mejorar la verificación de extensiones y brindar orientación más clara sobre el uso aceptable.

Hasta que esas medidas se establezcan y auditen ampliamente, los usuarios y las organizaciones deben permanecer escépticos a la hora de confiar a los agentes de la barra lateral cualquier tarea que involucre cuentas confidenciales.

Los equipos y proveedores de seguridad deben priorizar las mitigaciones prácticas, incluidas auditorías de código obligatorias para los componentes de la barra lateral y registros de actualizaciones transparentes que los usuarios y administradores puedan revisar periódicamente.

A través de pitidocomputadora

El mejor antivirus para todos los bolsillos

Siga TechRadar en Google News y agréganos como fuente preferida para recibir noticias, reseñas y opiniones de nuestros expertos en sus feeds. ¡Asegúrate de hacer clic en el botón Seguir!

Y por supuesto también puedes sigue a TechRadar en TikTok para noticias, reseñas, unboxings en forma de video y reciba actualizaciones periódicas de nuestra parte en WhatsApp también.