Korean Air experimentó una violación de datos que afectó a miles de empleados después de que Korean Air Catering & Duty-Free (KC&D), su proveedor de catering a bordo y antigua filial, fuera pirateado recientemente.

La aerolínea de bandera de Corea tiene más de 20.000 empleados, una flota de más de 160 aviones y ha reportado más de 11.000 millones de dólares en ingresos después de transportar a más de 23 millones de pasajeros en 2024.

La aerolínea emitió un aviso interno el lunes, revelando una violación de datos después de que KC&D (que se escindió como una empresa minorista y de comidas a bordo separada en 2020) le notificara que había sido pirateada recientemente.

«Durante este incidente, la información personal (nombres, números de cuentas bancarias) de nuestros empleados almacenada en el sistema ERP de la compañía en los servidores afectados se vio comprometida», dijo el director ejecutivo de Korean Air, Woo Kee-hong, en un memorando interno.

«Aunque este incidente ocurrió dentro del ámbito de gestión de una empresa asociada externa escindida de nosotros, la empresa considera este asunto con la mayor seriedad, ya que involucra la información de nuestros empleados».

Aunque la compañía no compartió más detalles sobre a cuántos empleados les robaron su información durante la infracción, Informe de los medios de comunicación locales. que los atacantes extrajeron aproximadamente 30.000 registros de datos.

Desde entonces, Korean Air ha informado del incidente a las autoridades pertinentes y, aunque aún no ha encontrado pruebas de que los datos robados se hayan utilizado para cometer fraude, ha aconsejado a los empleados que estén atentos a correos electrónicos y mensajes que se hagan pasar por la empresa.

«Actualmente estamos centrando nuestros esfuerzos en identificar el alcance preciso y los objetivos de la filtración. Hasta la fecha, no se ha identificado ninguna evidencia de filtración adicional de información de los empleados más allá de los elementos antes mencionados», añadió Kee-hong.

«Sin embargo, para evitar posibles daños secundarios, se insta a todos los empleados a tener extrema precaución con respecto a mensajes de texto o correos electrónicos sospechosos que soliciten transferencias haciéndose pasar por la empresa o instituciones financieras, o que exijan números de tarjetas de seguridad».

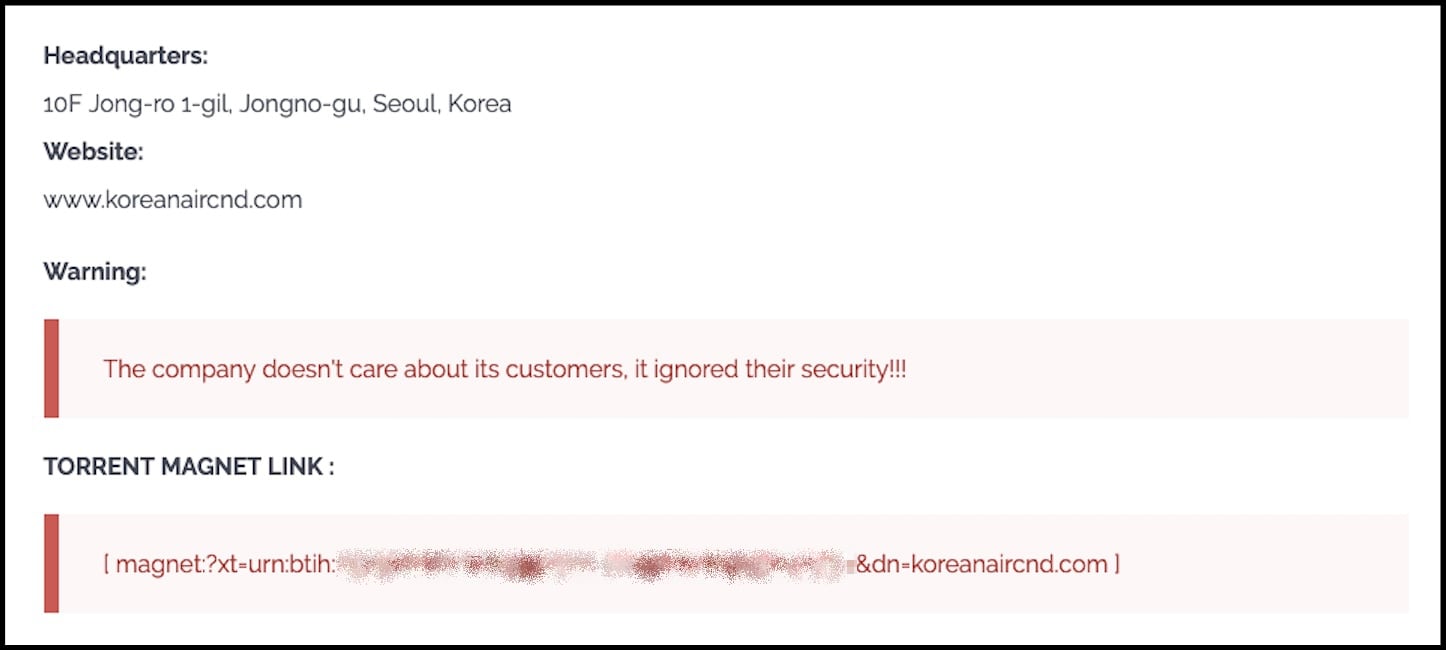

Si bien Korean Air aún no ha atribuido el ataque, la banda de ransomware Clop se atribuyó la responsabilidad del ataque a KC&D en noviembre y luego publicó los datos supuestamente robados en su sitio de filtración en la web oscura, poniéndolos a disposición para su descarga a través de Torrent.

Como parte de la misma serie de ataques de robo de datos, Clop comprometió las instancias de Oracle EBS de docenas de víctimas en todo el mundo, incluidas Lógica global, Logitech, Universidad de Harvardel Universidad de Pensilvania, El Correo de Washingtony la filial de American Airlines Envoy Airfiltrando los datos robados en su sitio de filtración.

En el pasado, el grupo de ransomware estuvo detrás de otras campañas de robo de datos dirigidas Ir a cualquier lugar MFT, TLC de accesión, cleoy Transferencia MOVEity, más recientemente, Centro Gladinet clientes.

El Departamento de Estado de EE.UU. ahora ofrece una recompensa de 10 millones de dólares a cualquiera que pueda proporcionar cualquier información que vincule los ataques de Clop con un gobierno extranjero.

Un portavoz de Korean Air no estuvo disponible de inmediato para hacer comentarios cuando BleepingComputer lo contactó hoy.

La IAM rota no es sólo un problema de TI: el impacto se extiende a toda su empresa.

Esta guía práctica cubre por qué las prácticas tradicionales de IAM no logran mantenerse al día con las demandas modernas, ejemplos de cómo es un «buen» IAM y una lista de verificación simple para construir una estrategia escalable.