Una campaña de phishing masiva se dirigió a usuarios de GitHub con drenadores de criptomonedas, entregadas a través de invitaciones falsas al programa W2026 de Y Combinator (YC).

Y Combinator es un acelerador de inicio que financia y mentora de proyectos en sus primeras etapas, y conecta a los fundadores con una red de ex alumnos y empresas de capital de riesgo.

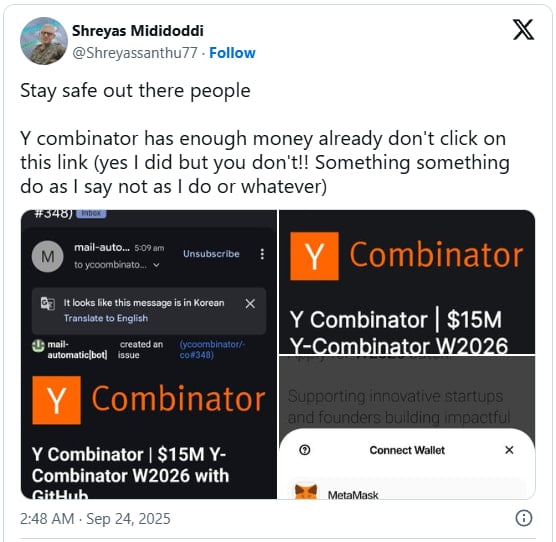

El atacante abusó del sistema de notificación de GitHub para entregar los mensajes fraudulentos, creando problemas en múltiples repositorios y etiquetando a los usuarios específicos.

Al mencionar un nombre de cuenta en un problema, GitHub automáticamente envía una notificación. Dado que el correo electrónico proviene de una fuente legítima, fue directamente a la bandeja de entrada de los destinatarios previstos.

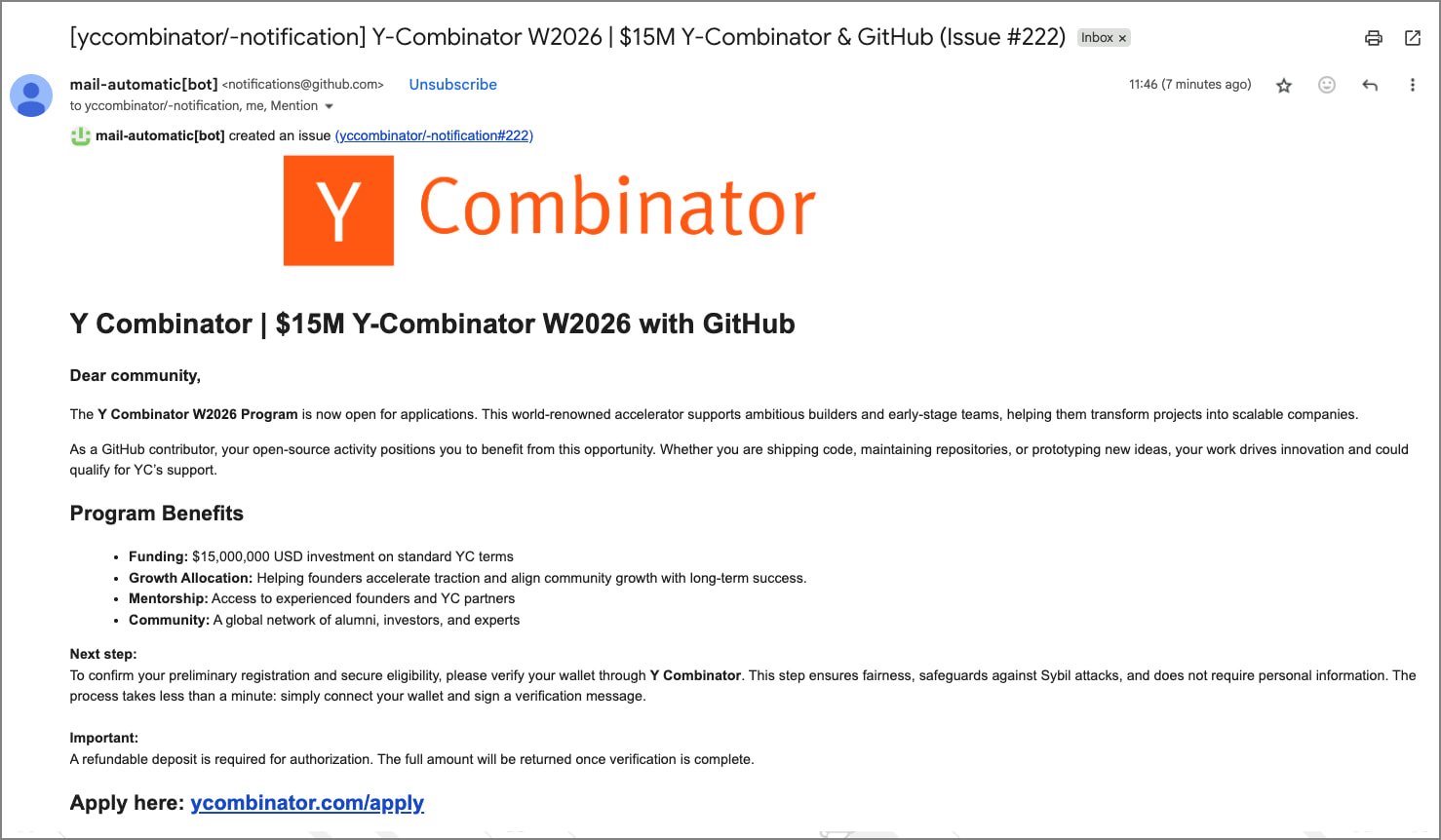

El señuelo utilizado en la campaña fue una invitación para solicitar el lote de invierno 2026 (W2026), la próxima ronda de solicitudes para fondos de YC, supuestamente prometiendo un total de $ 15 millones.

Para algunos repositorios, Los desarrolladores informaron Al ver que se abrieron hasta 500 problemas de un nuevo usuario creado hace solo una semana. Al final del tema, el atacante mencionó una lista de nombres de usuario para recibir la notificación.

BleepingComputer vio una lista de alrededor de 30 usuarios específicos y no parece ser un terreno común para todos ellos, en función de los proyectos que enumeraron.

Sin embargo, el objetivo del atacante era robar la criptomoneda y es más probable que un desarrollador tenga una billetera digital.

Fuente: BleepingComuter

Se solicitó a los destinatarios de estos correos electrónicos que hicieran clic en un enlace para aplicarse al próximo programa de financiación de YC, y aunque la invitación no puede haber planteado ninguna sospecha, el dominio de la página era una variante mal escrita del YC legítimo, ya que el 'I' fue reemplazado por una minúscula 'L'.

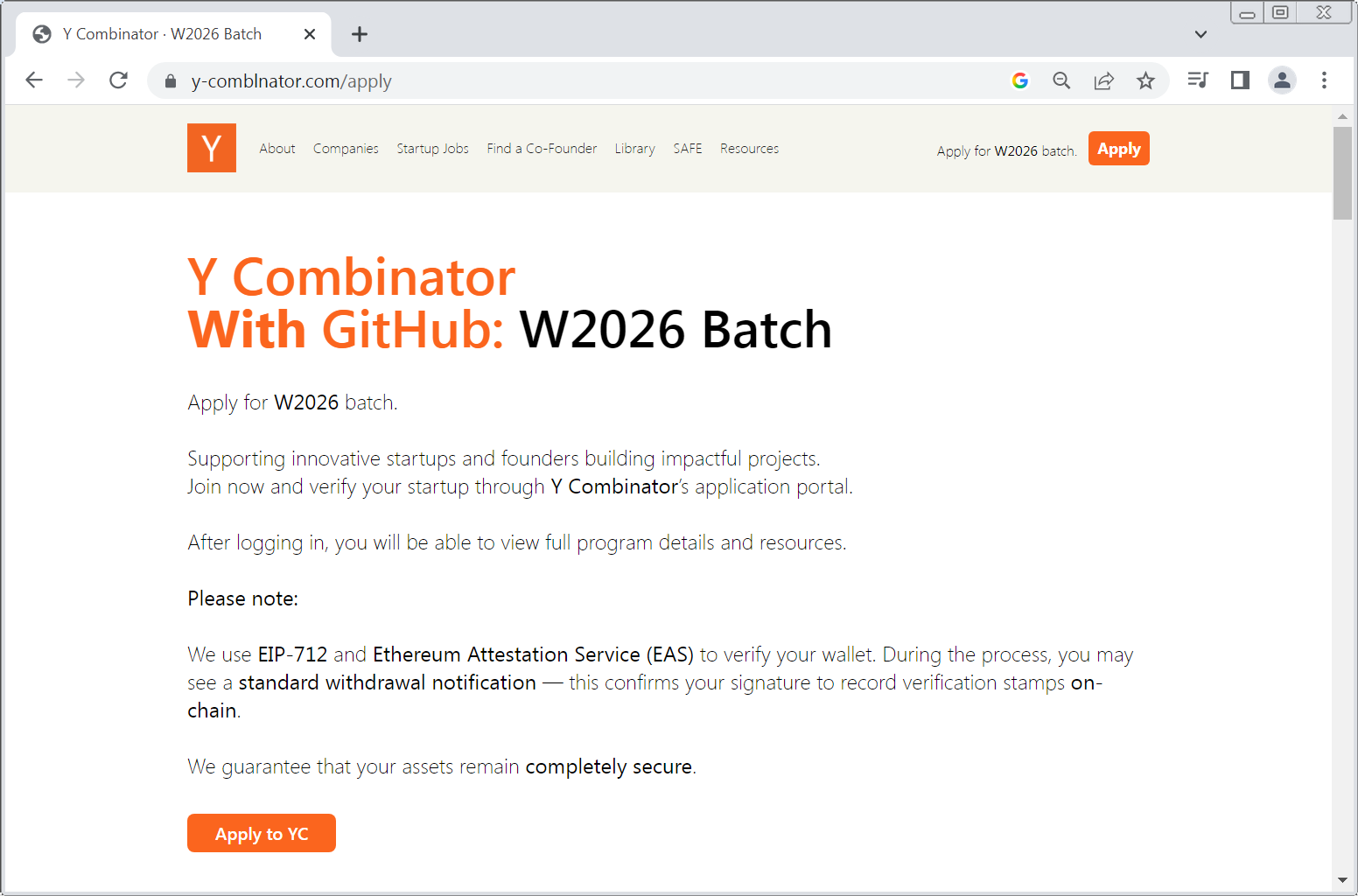

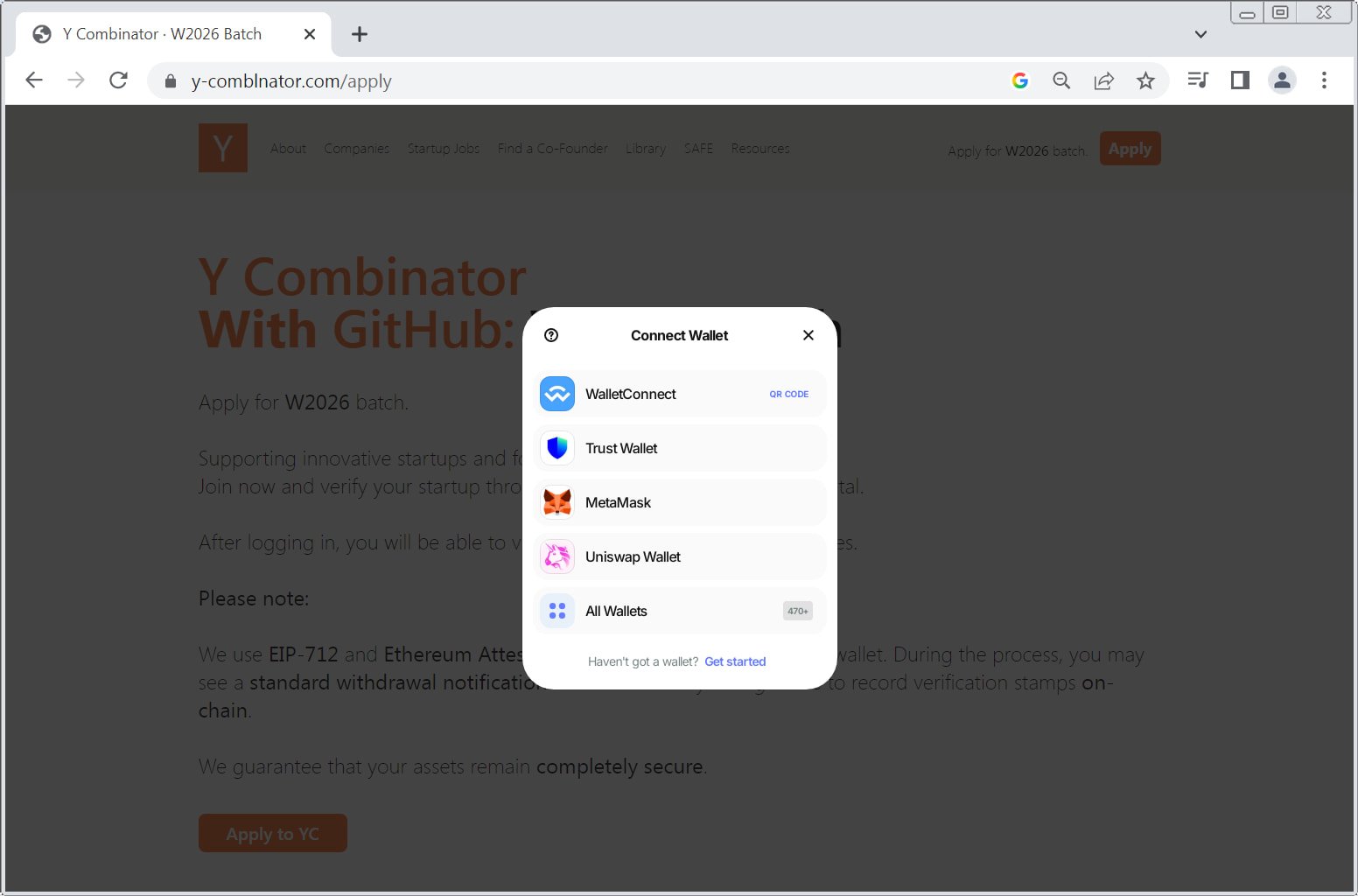

La página fraudulenta ejecuta JavaScript ofuscada para pedir a los usuarios que verifiquen su billetera, afirmando usar el servicio de certificación EIP-712 + Ethereum.

Fuente: BleepingComuter

«Durante el proceso, puede ver una notificación de retiro estándar: esto confirma su firma a los sellos de verificación de registro en la cadena. Garantizamos que sus activos permanezcan completamente seguros», afirma el mensaje engañoso en el sitio.

En realidad, la firma de la verificación autoriza las transacciones maliciosas, y las billeteras están drenadas de los activos criptográficos.

Fuente: BleepingComuter

Tras los informes de la comunidad a GitHub, IC3 y Google Safe Browsing, se han eliminado los repositorios fraudulentos. No está claro si algún destinatarios de los mensajes fraudulentos cayó para la artimaña y perdió la criptomoneda.

Los desarrolladores que conectaron sus billeteras con el sitio del drenador y no perdieron dinero deberían trasladar sus activos a nuevas billeteras lo antes posible.

El portal oficial y legítimo para obtener más información sobre la solicitud al ciclo de financiación por lotes de invierno 2026 de YC. está disponible aquí. La fecha límite para solicitar esta ronda es el 10 de noviembre, y el lote tendrá lugar el próximo año en San Francisco entre enero y marzo.