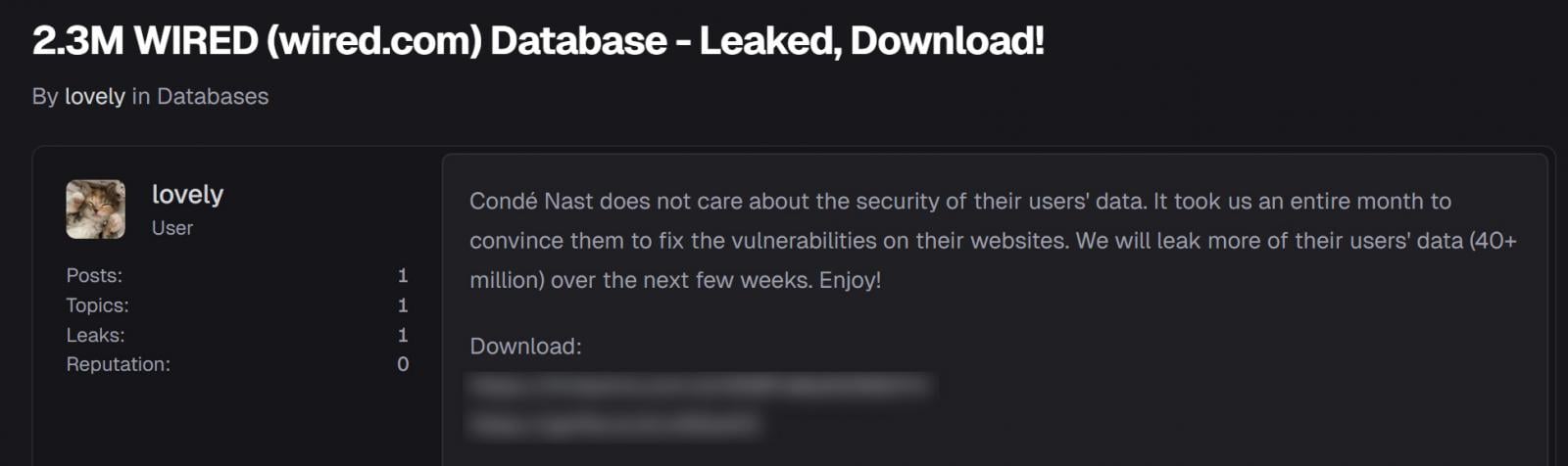

Un hacker afirma haber violado Condé Nast y haber filtrado una supuesta base de datos WIRED que contiene más de 2,3 millones de registros de suscriptores, al tiempo que advierte que planean publicar hasta 40 millones de registros adicionales para otras propiedades de Condé Nast.

El 20 de diciembre, un actor de amenazas que usaba el nombre «Lovely» filtró la base de datos en un foro de piratería, ofreciendo acceso por aproximadamente $2,30 en el sistema de créditos del sitio. En la publicación, Lovely acusó a Condé Nast de ignorar los informes de vulnerabilidad y afirmó que la empresa no se tomó en serio la seguridad.

«A Condé Nast no le importa la seguridad de los datos de sus usuarios. Nos llevó un mes entero convencerlos de que corrigieran las vulnerabilidades de sus sitios web», se lee en una publicación en un foro de piratería.

«Vamos a filtrar más datos de sus usuarios (más de 40 millones) durante las próximas semanas. ¡Disfrútelo!»

Fuente: BleepingComputer

Posteriormente, la misma persona filtró los datos en otros foros de piratería, donde los usuarios también tuvieron que gastar créditos del foro para revelar la contraseña del archivo que contenía los datos.

Lovely también compartió recuentos récord de otras propiedades de Condé Nast de las que afirman haber robado datos, incluidas, según las abreviaturas utilizadas, The New Yorker, Epicurious, SELF, Vogue, Allure, Vanity Fair, Glamour, Men's Journal, Architectural Digest, Golf Digest, Teen Vogue, Style.com y Condé Nast Traveler.

Si bien Condé Nast aún no ha confirmado que haya sido violada, BleepingComputer analizó la base de datos filtrada y pudo validar veinte de los registros como suscriptores legítimos de WIRED.

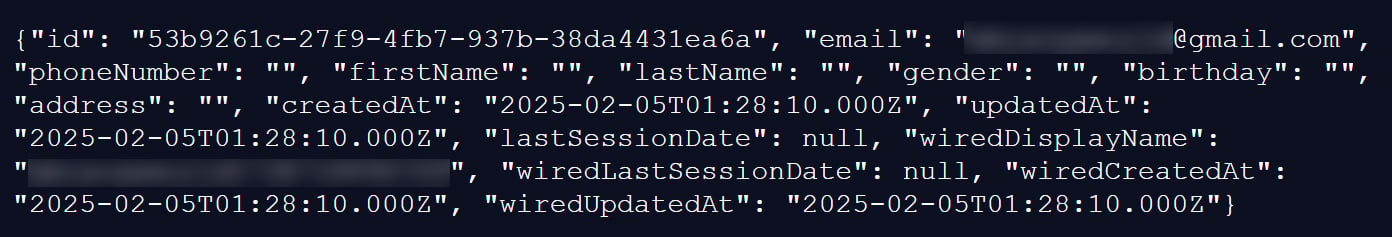

El conjunto de datos contiene 2.366.576 registros totales y 2.366.574 direcciones de correo electrónico únicas, con marcas de tiempo que van desde el 26 de abril de 1996 al 9 de septiembre de 2025.

Cada registro incluye la identificación interna única de un suscriptor, una dirección de correo electrónico y datos opcionales, como nombre y apellido, número de teléfono, dirección física, sexo y fecha de nacimiento. Muchos de estos campos están vacíos.

Los registros también incluyen marcas de tiempo de creación y actualización de cuentas, información de la última sesión y campos específicos de WIRED, como un nombre de usuario para mostrar y fechas de creación y actualización de cuentas WIRED.

Fuente: BleepingComputer

Si bien muchos de los campos de registros están vacíos, algunos incluyen detalles personales adicionales.

Aproximadamente 284.196 registros (12,01%) incluyen nombre y apellido, 194.361 registros (8,21%) incluyen una dirección física, 67.223 registros (2,84%) incluyen un cumpleaños y 32.438 registros (1,37%) incluyen un número de teléfono.

Un subconjunto mucho más pequeño incluye perfiles más completos, con 1.529 registros (0,06%) que contienen un nombre completo, fecha de nacimiento, número de teléfono, dirección y sexo.

Alon Gal, cofundador y CTO de Hudson Rock, también verificó los registros utilizando registros de robo de información que contienen credenciales previamente comprometidas.

«Nuestros investigadores identificaron credenciales de suscriptores legítimas para wired.com dentro de los registros globales de infecciones de robo de información», se lee en un artículo sobre Infostealers.com.

«Al comparar estas credenciales comprometidas con los registros de la base de datos filtrada, hemos confirmado definitivamente la autenticidad del conjunto de datos sin ninguna interacción con la organización víctima».

Desde entonces, la base de datos filtrada se ha agregado a ¿Me han engañado?permitiendo a los usuarios comprobar si sus direcciones de correo electrónico quedaron expuestas por la filtración de datos.

Afirmando ser un investigador de seguridad

Antes de la filtración, Lovely supuestamente afirmó ser un investigador de seguridad que se puso en contacto con Dissent Doe de DataBreaches.net para obtener ayuda para revelar de manera responsable las vulnerabilidades a Condé Nast.

De acuerdo a Violaciones de datos.netel individuo los contactó a fines de noviembre en busca de ayuda para comunicarse con el equipo de seguridad de Condé Nast con respecto a las vulnerabilidades que supuestamente permitían a los atacantes ver y modificar la información de la cuenta del usuario.

Inicialmente, la persona dijo que había descargado solo una pequeña cantidad de registros para proporcionar pruebas a Condé Nast, incluidos registros verificados como pertenecientes a DataBreaches.net y a un empleado de WIRED.

Sin embargo, después de no recibir respuesta de Condé Nast, la persona le dijo a Dissent Doe que habían descargado la base de datos completa y amenazaban con filtrarla.

Dissent Doe concluyó que había sido engañada y describió el incidente como un caso en el que habían sido interpretados por un actor de amenazas que descargó y filtró datos robados en lugar de realizar una divulgación responsable.

«En cuanto a 'Lovely', jugaron conmigo. Condé Nast nunca debería pagarles un centavo, y nadie más debería hacerlo, ya que claramente no se puede confiar en su palabra», admitió DataBreaches.net.

BleepingComputer se puso en contacto con Condé Nast con preguntas sobre el incidente, pero no ha recibido respuesta en este momento.

La IAM rota no es sólo un problema de TI: el impacto se extiende a toda su empresa.

Esta guía práctica cubre por qué las prácticas tradicionales de IAM no logran mantenerse al día con las demandas modernas, ejemplos de cómo es un «buen» IAM y una lista de verificación simple para construir una estrategia escalable.